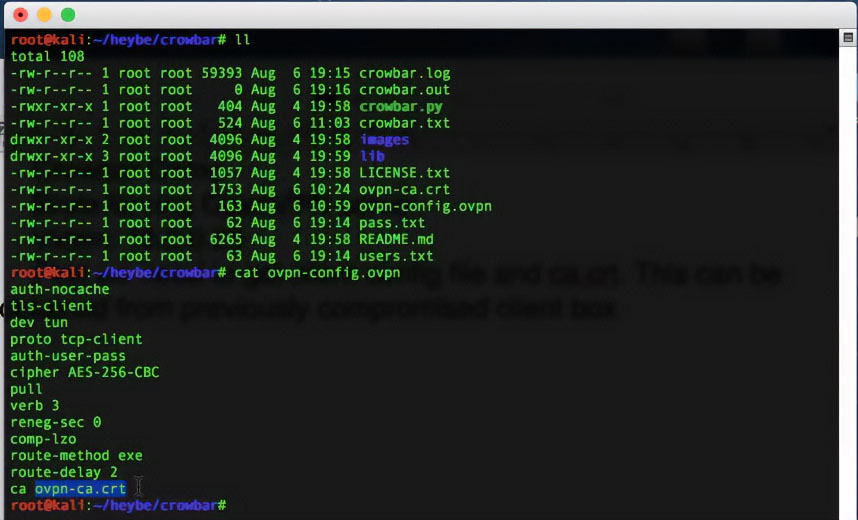

Для этого взломщику достаточно вашего номера телефона и ввода его в окно авторизации. Если аутентификация однофакторная, хакер откроет программы для брутфорса. Он не будет контролировать работу сервиса, а пойдет и приготовит ужин, пока программа самостоятельно перебирает числовые и буквенные единицы. Определение пароля — лишь вопрос времени.

Пароль из четырех символов программа взломает за миллисекунду. Увеличив пароль до девяти единиц и используя вместе с числами буквы верхнего и нижнего регистра, пользователь выиграет у взломщика семь часов, но все равно останется без аккаунта. 34 года брутфорс-программа проведет за взломом пароля, который состоит из 11 символов: заглавных и строчных букв, чисел и символов. Инструменту по подбору паролей придется обрабатывать один запрос более 438 триллионов лет, если придуманное пользователем сочетание будет выглядеть так: s<G4PxV_’b;&p@ZEvE.

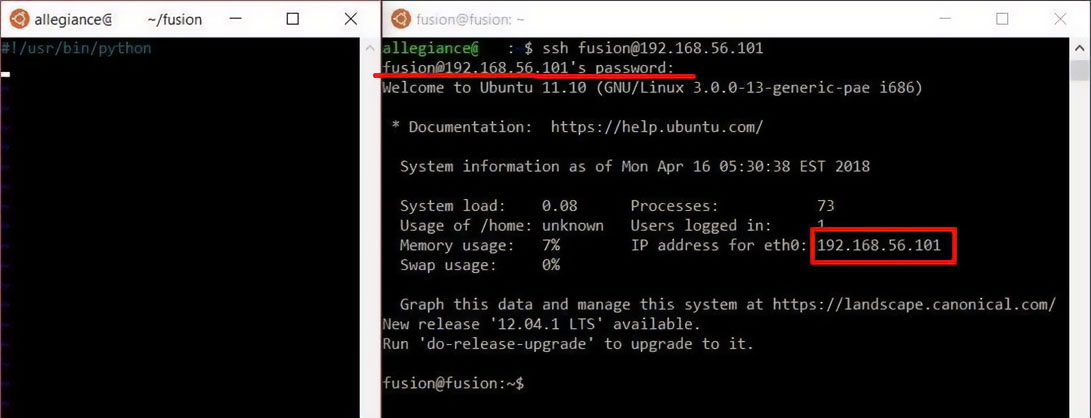

При активной двухфакторной аутентификации прием брутфорса не сработает. Кроме пароля хакеру придется ввести дополнительный код, который получит только держатель учетной записи на личный номер через смс. У хакера в руках оказался логин и пароль от аккаунта. Даже наличие учетных данных не избавит взломщика от проблем при включенной двухфакторной аутентификации. Ему понадобится ввести код из письма, отправленного на электронную почту жертвы. Операция по взлому страницы на этом заканчивается. Двухфакторная аутентификация служит еще и бесперебойным «датчиком», который вовремя сообщит пользователю о попытках взлома. Вы получите смс с кодом и оповещением о том, что кто-то предпринял попытку войти в аккаунт. Кроме номера мобильного телефона подключается и email-аутентификация. Тогда системы безопасности социальных сетей отправляют письмо с кодом и дополнительной ссылкой, ведущей в раздел «Безопасность». Минута — вы уже поменяли пароль от аккаунта на более сложный, а взлом страницы все еще не удался. В некоторых случаях двухфакторная аутентификация бесполезна. Технологии идентификации не сработают, если сам пользователь делает все, чтобы упростить взлом учетных записей:

Публикует номер мобильного телефона в открытых источниках. Отыскав его, взломщик прибегает к сценарию SIM swap для успешного обхода аутентификации.

Хакер подменяет мобильный номер пользователя, чтобы при взломе учетной записи смс-код пришел на указанный номер. Смена номера происходит онлайн: злоумышленник составляет обращение на сайте мобильного оператора, в котором просит перевыпустить SIM-карту и поменять номер пользователя на его номер.

Переходит по ссылкам из всех писем, открывает все вложения. Письма содержат ссылки на поддельные ресурсы, а вложения — вредоносное ПО, которое перехватывает одноразовые коды из смс. Нажимает галочку «Запомнить учетные данные». Логин и пароль сохраняются в cookie-файлах, охоту за которыми ведут злоумышленники. Кража токенов входа совершается хакерами при помощи специальных программ или через сайты-подделки. На них пользователи попадают по ссылкам из фишинговых писем.

Учетные данные — информация, к которой тянут руки все категории злоумышленников: и хакеры, и телефонные мошенники, и онлайн-сталкеры. Некоторые пользователи до сих пор считают, что взлом страниц в социальных сетях пустяк, а не инцидент. Но стоит им вспомнить о хранящихся переписках, личных фотографиях, секретах и сканах документов, становится тревожно.

Чтобы не беспокоиться о возможном взломе, подключите двухфакторную аутентификацию и следуйте простым правилам кибербезопасности:

- Используйте разные пароли для ваших аккаунтов.

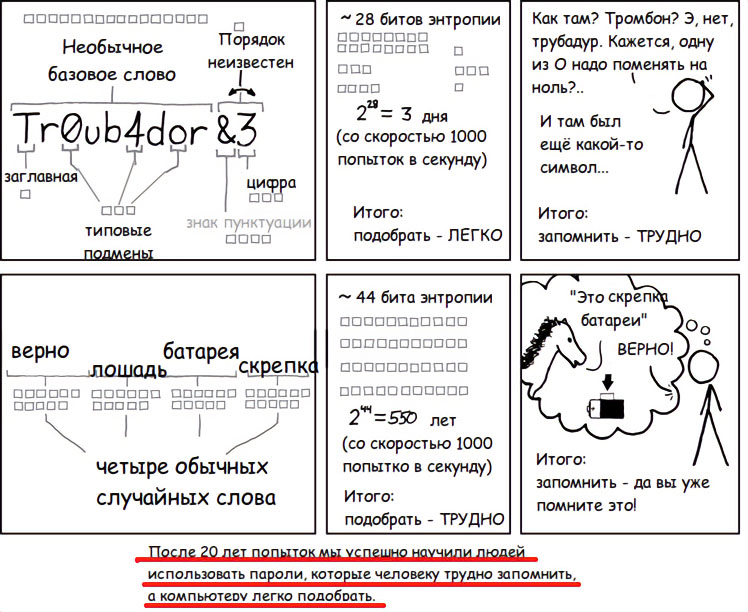

- Помните, что надежным считается тот пароль: чья длина превышает 8 символов, буквы выбраны не только строчные, но и прописные, а сам пароль не содержит общедоступную информацию (дата рождения, имена родственников).

- Не переходите по ссылкам из писем. Вводите название сайта самостоятельно.

- Отключите автоматическое запоминание учетных данных на ресурсах, которыми вы пользуетесь.

- Публикуйте меньше критической информации в социальных сетях.